«Тебе больше никогда не придется зарабатывать на жизнь». Хакеры предложили корреспонденту деньги за взлом Би-би-си

«Если вам интересно, мы можем предложить вам 15% от выкупа, который мы получим, если вы предоставите нам доступ к вашему компьютеру».

Когда хакеры предложили Джо Тайди сделку по взлому Би-би-си, он решил продолжить переписку, чтобы разобраться в том, как это работает

Это перевод статьи корреспондента Всемирной службы Би-би-си. Оригинал на английском языке можно прочитать здесь.

Это сообщение пришло от некоего человека под ником Syndicate, написавшего мне в июле в зашифрованном чате Signal.

Я понятия не имел, кто этот человек, но сразу понял, о чем идет речь.

Мне предлагали часть потенциально значительной суммы денег, если я помогу киберпреступникам получить доступ к компьютерным системам Би-би-си через мой ноутбук.

Они собирались украсть данные или установить вредоносное программное обеспечение и требовать выкуп у моего работодателя, а я тайно получил бы свою долю.

О таких вещах я уже слышал.

Всего за несколько дней до того, как я получил это сообщение, из Бразилии пришла новость о том, что там арестовали ИТ-специалиста за продажу хакерам своих данных для входа в систему, что, по данным полиции, привело к потере 100 млн долларов для пострадавшего банка.

Посоветовавшись с одним из старших редакторов Би-би-си, я решил продолжить переписку с Syndicate. Мне было интересно посмотреть, как преступники заключают такие теневые сделки с потенциальными предателями из числа сотрудников, особенно сейчас, когда кибератаки по всему миру становятся все более разрушительными и мешают повседневной жизни.

Я сказал Syn, который сменил ник в ходе переписке, что в принципе меня заинтересовало его предложение, но мне нужно знать, как это работает.

Мне объяснили, что если я предоставлю им свои данные для входа в систему и код безопасности, то они взломают компьютерную систему Би-би-си, а затем будут требовать у корпорации выкуп в биткойнах, часть которого достанется мне.

Они повысили ставки.

«Мы не знаем, сколько вам платит Би-би-си, но что если вы возьмете 25% от окончательной суммы переговоров, а мы получим 1% от общего дохода Би-би-си? Вам больше никогда не придется зарабатывать на жизнь».

Syn подсчитал, что их команда сможет потребовать выкуп в десятки миллионов, если им удастся проникнуть в системы корпорации.

Би-би-си публично не высказывала свою позицию по поводу того, будет ли она платить хакерам, но Национальное агентство по борьбе с преступностью советует в таких случаях не платить вымогателям.

Тем не менее хакеры продолжали настаивать.

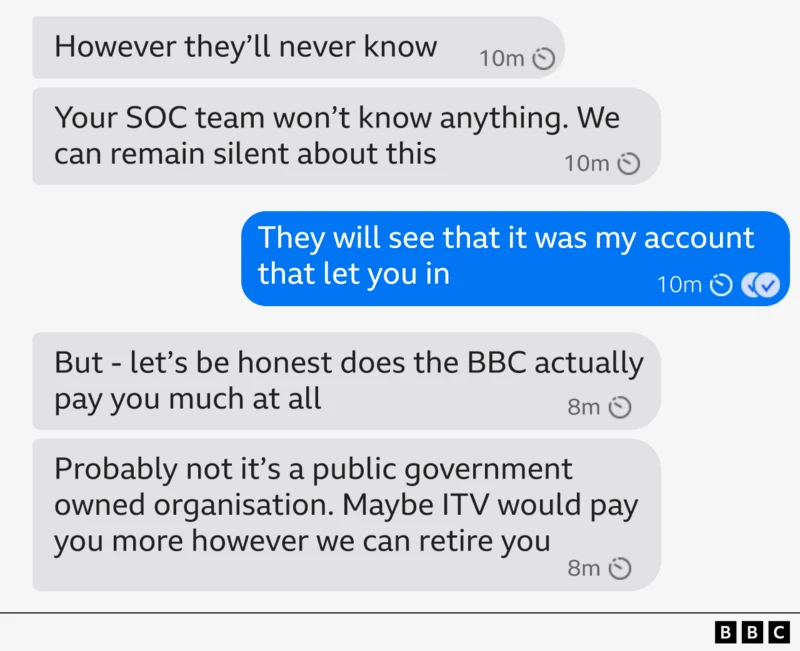

Скриншот разговора с хакерами в приложении Signal. SOC (Security Operations Centre) — это Центр операций безопасности, команда по кибербезопасности, задача которой — отслеживать угрозы

Syn сказал, что я получу миллионы. «Мы удалим этот чат, чтобы вас никогда не нашли», — настаивал он.

Хакер утверждал, что в ходе предыдущих атак они добились большого успеха, заключая похожие сделки с инсайдерами.

В качестве примеров он привел названия двух компаний, взломанных в этом году — британской медицинской компании и американского поставщика услуг экстренной помощи.

«Вы удивитесь, узнав, сколько сотрудников предоставили бы нам доступ», — сказал Syn.

Syn сказал, что он был «менеджером по связям с общественностью» для группировки киберпреступников под названием Medusa. По его словам, он уроженец западной страны и единственный член группировки, говорящий по-английски.

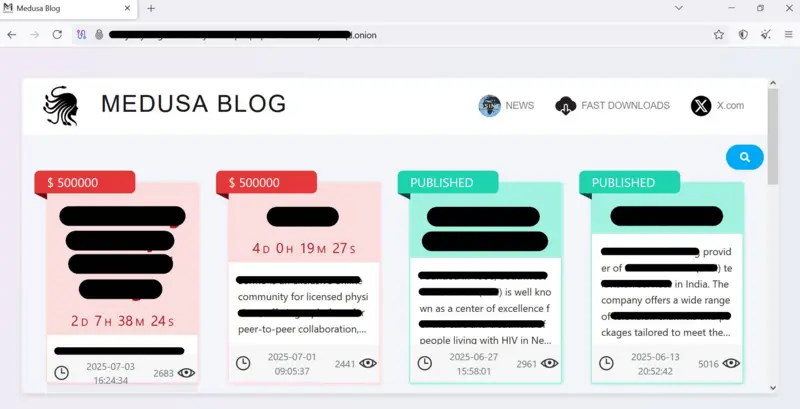

Medusa предоставляет услуги по разработке программ-вымогателей. Любой преступник может зарегистрироваться на ее платформе и использовать ее для взлома организаций.

На даркнет-сайте Medusa перечислены десятки ее жертв

Согласно исследовательскому отчету компании CheckPoint, занимающейся кибербезопасностью, администраторы Medusa, по всей видимости, действуют из России или одного из союзных ей государств.

«Группа избегает атак на организации в России и Содружестве независимых государств и активна в основном на русскоязычных даркнет-форумах».

Syn с гордостью прислал мне ссылку на предупреждение США о Medusa, опубликованное в марте. По данным американских властей, за четыре года своей деятельности группа взломала «более 300 жертв».

Syn настаивал, что они всерьез намереваются заключить сделку по тайной продаже ключей к компьютерным сетям моей корпорации в обмен на солидную сумму.

В интернете, однако, никогда не знаешь, с кем на самом деле разговариваешь, поэтому я попросил Syn доказать это. «Может, вы просто дети, которым нечего делать, или кто-то, кто пытается меня подставить», — предположил я.

Они ответили ссылкой на адрес Medusa в даркнете и предложили мне связаться с ними через Tox — защищенный мессенджер, популярный среди киберпреступников.

Syn был очень нетерпелив и давил на меня, чтобы я ответил.

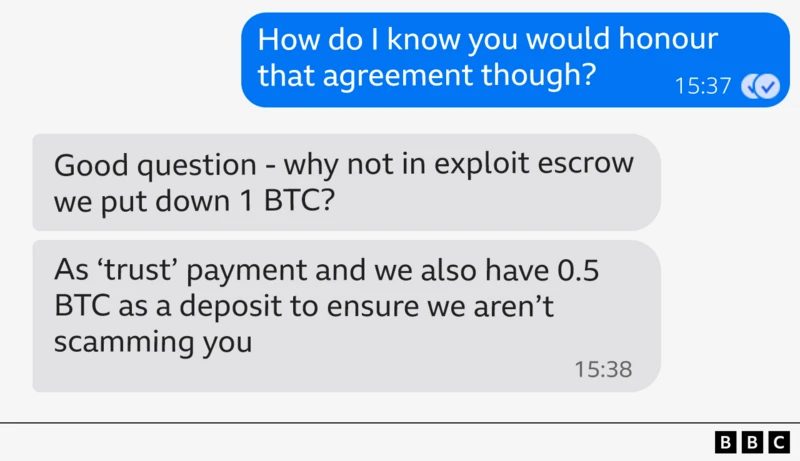

Они прислали ссылку на страницу набора на работу в Medusa на эксклюзивном форуме по киберпреступности, призывая меня начать процесс получения 0,5 биткойна (около 55 000 долларов) в качестве залога.

Фактически мне гарантировали как минимум эту сумму после того, как я передам им свои данные для входа в систему Би-би-си.

«Мы не блефуем и не шутим — нас не интересуют конкретно СМИ, нас интересуют только деньги, и один из наших главных менеджеров хотел, чтобы я связался с вами».

Очевидно, они выбрали меня, потому что предположили, что у меня есть соответствующие технические навыки и высокий уровень доступа к IT-системам Би-би-си (что не соответствует действительности). Я до сих пор не уверен, знал ли Syn, что я — корреспондент по вопросам кибербезопасности, а не сотрудник службы кибербезопасности или IT-отдела.

Преступники пообещали заплатить залог в половину биткойна — 55 тысяч долларов по нынешнему курсу

Они задали мне много вопросов об IT-сети Би-би-си, на которые я не ответил бы, даже если бы знал. Затем они прислали сложный компьютерный код и попросили меня запустить его как команду на своем рабочем ноутбуке и сообщить, что он выдает. Они хотели узнать, каким внутренним IT-доступом я располагаю, чтобы начать планировать свои следующие шаги после проникновения внутрь.

К этому моменту я общался с Syn уже три дня и решил, что зашел слишком далеко и мне нужен дополнительный совет от экспертов Би-би-си по информационной безопасности.

Дело было утром в воскресенье, поэтому я планировал поговорить со своей командой на следующий день.

Я стал тянуть время. Но Syn раздражился.

«Когда ты сможешь это сделать? Я не самый терпеливый человек», — писал он.

«Полагаю, ты не хочешь жить на пляже на Багамах?» — гласило другое сообщение.

Они дали мне срок до полуночи понедельника. Затем их терпение иссякло.

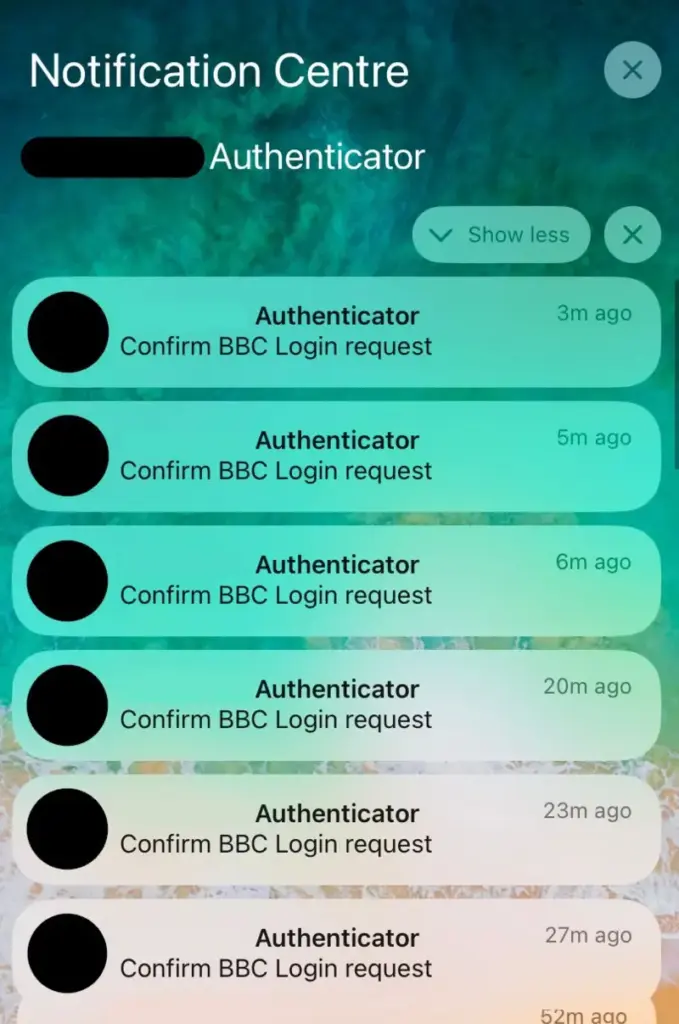

Мой телефон разразился уведомлениями о двухфакторной аутентификации: специальное приложение Би-би-си для безопасного входа в систему требовало подтвердить, что я пытаюсь войти в свою учетную запись Би-би-си.

Новые запросы приходили каждые несколько минут.

Я точно знал, что это такое — хакерская техника, известная как MFA-бомбардировка. Злоумышленники бомбардируют жертву этими всплывающими окнами, пытаясь сбросить пароль или войти в систему с ранее не используемого устройства.

В конце концов жертва нажимает «Принять» либо по ошибке, либо чтобы избавиться от всплывающих окон. Именно так, как известно, в 2022 году был взломан Uber.

Оказаться на месте жертвы было неприятно.

Преступники перенесли относительно профессиональную беседу из защищенного чата на экран моего телефона — как если бы они начали колотить мне в дверь.

Смена тактики сбила меня с толку, но я не стал открывать чаты с хакерами, чтобы случайно не нажать кнопку «Принять». Это дало бы хакерам немедленный доступ к моей учетной записи Би-би-си.

Система безопасности не посчитала бы это вторжением — это выглядело бы как обычный запрос на вход или смену пароля от меня. После этого хакеры могли бы начать искать доступ к конфиденциальным или важным системам Би-би-си.

Как репортер, а не ИТ-специалист, я не имею высокого уровня доступа к системам Би-би-си, но это все равно было тревожно и фактически означало, что мой телефон был непригоден для использования.

Я позвонил в службу информационной безопасности Би-би-си, и в качестве меры предосторожности мы договорились полностью отключить меня от Би-би-си. Никаких электронных писем, никакого интранета, никаких внутренних инструментов, никакого доступа.

Ближе к вечеру от хакеров пришло необычно спокойное сообщение: «Команда приносит извинения. Мы тестировали вашу страницу входа в Би-би-си и очень сожалеем, если это причинило вам какие-либо проблемы».

Я объяснил, что теперь моя учетная запись в Би-би-си заблокирована, и я недоволен. Syn настаивал, что сделка все еще в силе, если мне интересно. Но после того, как в течение нескольких дней я не отвечал, они удалили свой аккаунт в Signal и исчезли.

В итоге мне восстановили доступ в системы Би-би-си, а к моей учетной записи были добавлены дополнительные меры защиты, в том числе с учетом приобретенного мною опыта участия в хакерской атаке изнутри.

Эта история снова напомнила о том, что тактика киберпреступников постоянно развивается, и выявила новую область рисков для организаций, которую я не оценил по достоинству до тех пор, пока сам не оказался на месте жертвы кибермошенничества.

@bajmedia

@bajmedia