Шпіён у вашым браўзеры: Чаму пашырэнні сталі новай пагрозай для журналістаў і як абараніцца

Калегі з RESIDENT.NGO, якія займаюцца лічбавай бяспекай, заўважылі небяспечную тэндэнцыю: на камп’ютарах журналістаў, актывістаў, кіраўнікоў НДА ўсё часцей знаходзяць процьму падазроных браўзерных пашырэнняў. Яны могуць сканаваць любую старонку, адкрытую ў браўзеры — ад канфедэнцыйнай перапіскі да праектных дамоў.

Выява зроблена БАЖ пры дапамозе Nano Banana

Мы прызвычаіліся чакаць небяспекі ад сайтаў і файлаў з вірусамі, навучыліся блакаваць фішынг і тэлефонных махляроў. Пры гэтым браўзер заўсёды пачуваўся бяспечным акном у інтэрнэт. Аднак у 2026 годзе і ён стаў нагадваць адчыненыя дзверы для зламыснікаў.

БАЖ прапануе разабрацца, чаму «звычайны перакладчык» або «бясплатны Urban VPN Proxy» могуць быць небяспечнымі і што з гэтым рабіць.

Чаму гэта жахлівая сітуацыя?

Браўзерныя пашырэнні маюць каласальны доступ да вашай працы. Калі вы ўсталёўваеце ненадзейны плагін, то фактычна дазваляеце яму:

- Бачыць усё: чытаць тэкст на любых старонках (уключна вашую пошту і дакументы).

- Кіраваць зместам: рэдагаваць тэкст і код, замяняць спасылкі ці дадаваць шкодныя функцыі.

- Красці сесіі: атрымліваць доступ да cookies, што дазваляе зламысніку зайсці ў вашыя акаўнты без пароля і двухфактарнай аўтэнтыфікацыі.

- Шпіёніць: рабіць скрыншоты экрана і сачыць за тым, што вы ўводзіце ў формы (лагіны, паролі, нумары карт).

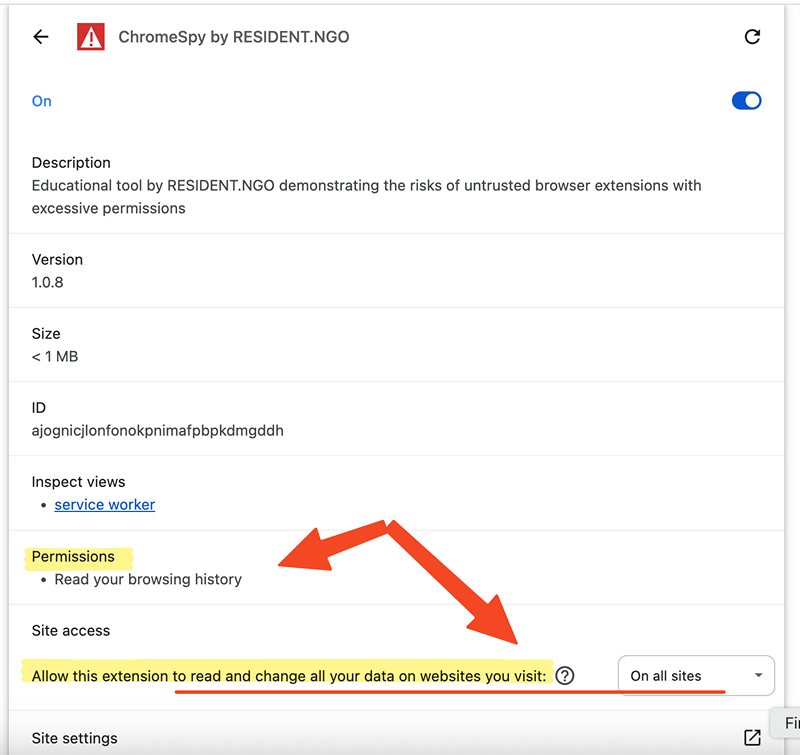

Падчас устаноўкі пашырэнне запытвае ў браўзера неабходныя яму правы. Хоць многія плагіны патрабуюць мінімум дазволаў і з’яўляюцца бяспечнымі, папулярныя інструменты (накшталт AdBlock ці перакладчыкаў) часта просяць поўны доступ да кантэнту ўсіх старонак. Паколькі карыстальнік не можа выдаваць дазволы да кожнага канкрэтнага дзеяння, яму даводзіцца альбо цалкам давяраць распрацоўшчыку, альбо адмаўляцца ад пашырэння. Гэтым могуць скарыстацца зламыснікі, ствараючы шкодныя плагіны для збору прыватнай інфармацыі.

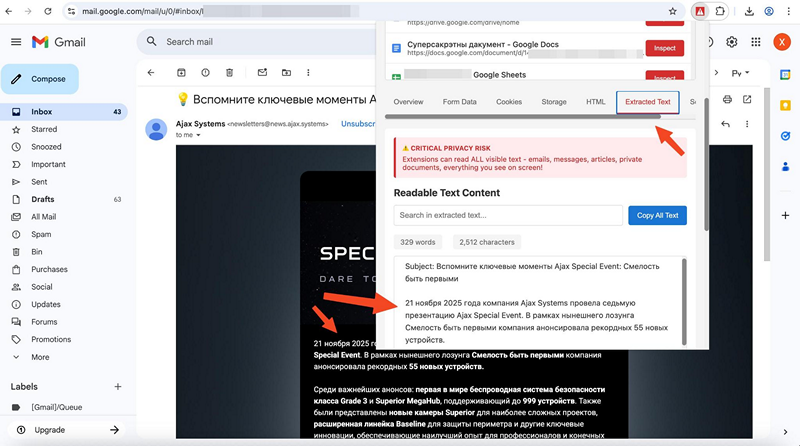

Праца тэставага пашырэння-шпіёна. Скрыншот

Каб даказаць рэальнасць пагрозы, эксперты стварылі тэставае пашырэнне. Яно паспяхова чытала лісты ў Gmail і бачыла ўсё, што адбываецца на іншых старонках.

Праца тэставага пашырэння-шпіёна. Скрыншот

Рэальныя кейсы: мімікрыя і сачэнне

Гэта не тэарэтычныя страхі, а рэальнасць 2026 года:

- Падмена парольных менеджараў: У сакавіку 2025 года стала вядома пра атакі, дзе шкоднае пашырэнне мяняла іконкі на панэлі браўзера. Карыстальнік думаў, што націскае на свой надзейны менеджар пароляў, а насамрэч узаемадзейнічаў з імітатарам. Такім чынам шпіёнскае пашырэнне збірала логіны, паролі і нават дадзеныя банкаўскіх картак. Атака разлічаная на мышачную памяць і давер. Людзі прызвычаіліся націскаць на знаёмую іконку ў звыклым месцы і не чакаюць падвоху ўнутры самога інтэрфейса браўзера.

- Здрада папулярнага сэрвісу: У снежні 2025 года на гарачым злавілі Urban VPN Proxy. Нягледзячы на высокі рэйтынг (4.7/5.0) і 58 тысяч водгукаў, пашырэнне падглядала за прыватнымі размовамі карыстальнікаў ва ўкладках і перадавала гэтыя звесткі на свае серверы. Яно капіявала ўвесь тэкст, які вы ўводзілі ў чаты, і адказы суразмоўцаў (або AI). Гэта значыць, што калі вы абмяркоўвалі з калегай канфідэнцыйны праект, або прасілі ChatGPT прааналізаваць працоўны дакумент — увесь гэты тэкст сыходзіў на серверы Urban VPN. Кампанія сцвярджала, што дадзеныя абязлічаныя і патрэбныя для «паляпшэння сэрвісаў» або навучання ўласных AI-мадэляў. Але для карыстальніка гэта азначала поўную страту прыватнасці працоўных і асабістых перапісак.

Скрыншот

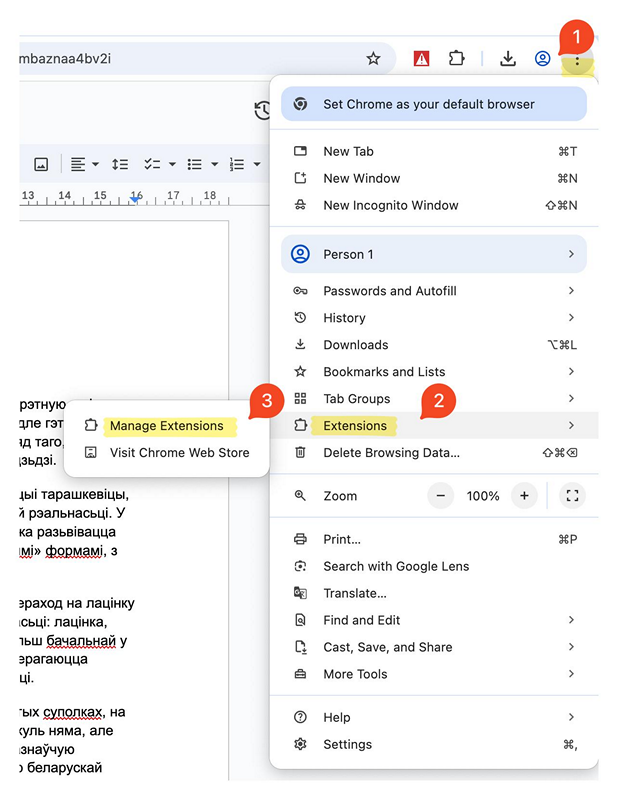

Як навесці парадак у браўзеры?

Каб вашы дадзеныя не «выцеклі» праз лішняе пашырэнне, зрабіце наступныя крокі:

- Татальная рэвізія: Зайдзіце ў меню «Пашырэнні» ва ўсіх вашых браўзерах (Chrome, Firefox, Safari, Brave і інш.) і выдаліце ўсё, чым не карыстаецеся штодня.

- Праверка профіляў: Памятайце, што ў кожным профілі браўзера — свой набор пашырэнняў. Калі вы карыстаецеся адным акаўнтам на некалькіх камп’ютарах, пашырэнне, усталяванае калегам, можа аўтаматычна з’явіцца і ў вас.

- Аналіз дазволаў: Калі пашырэнне патрабуе права «чытаць змест на ўсіх сайтах» — гэта максімальны ўзровень даверу. Падумайце, ці варты «Яндэкс.Перакладчык» таго, каб мець доступ да вашых працоўных гугл-доксаў.

- Ізаляцыя: Калі для працы вам усё ж неабходна нейкае сумнеўнае пашырэнне, выкарыстоўвайце для яго асобны браўзер, дзе вы ніколі не заходзіце ў важныя акаўнты.

- Гігіена: Добрай практыкай з’яўляецца поўная адмова ад расійскіх і беларускіх пашырэнняў. Ідэальны набор для працоўнага браўзера — гэта 2–3 правераныя інструменты (напрыклад, парольны менеджар і блакіроўшчык рэкламы).

Важна: Калі вы знайшлі ў сябе нешта вельмі падазронае — не выдаляйце гэта адразу. Зрабіце скрыншот і напішыце рэдакцыйнаму сісадміну (ці, як варыянт, дашліце ліст спецыялістам на help@resident.ngo). Калі выдаліць усё імгненна, эксперты не змогуць правесці аналіз і зразумець, якія менавіта звесткі маглі быць скрадзеныя.

@bajmedia

@bajmedia