Сайт «Беларускага Радыё Рацыя» ўзламаны — беларуская старонка небяспечная. Каментар кіберспецыяліста БАЖ

Кіберзлачынцы ўбудавалі ў сайт racyja.com фішынгавую старонку — але толькі ў беларускамоўную версію (/by/). Англійская і польская версіі — чыстыя.

Выява зроблена БАЖ з дапамогай Gemini

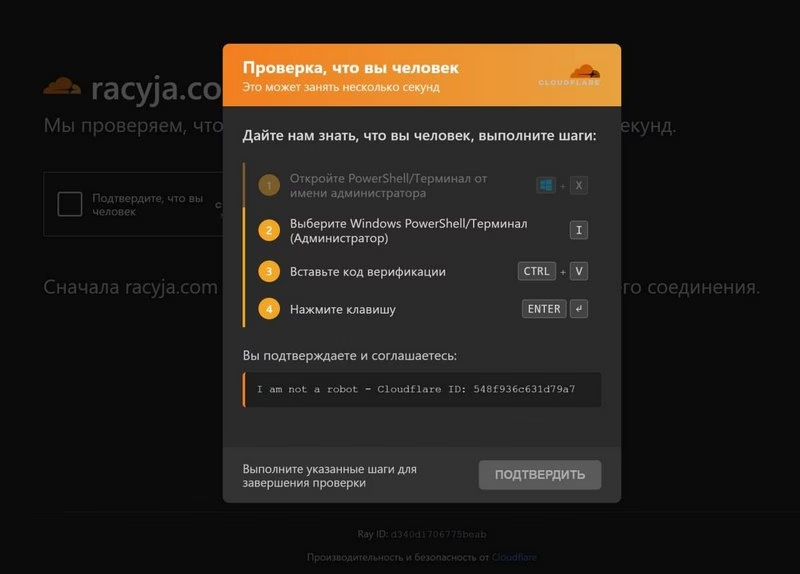

Праблемы з наведваннем сайта «Беларускага Радыё Рацыя» пачаліся ранкам 18 сакавіка. Спачатку наведнік проста не мог зайсці на яго, потым яму прапаноўвалася прайсці праверку Cloudflare, але не звыклую, а з «хітрасцямі» кшталту просьбы адкрыць тэрмінал або ўставіць код.

Так выглядае ўзламаная беларуская старонка «Беларускага Радыё Рацыя». Скрыншот БАЖ

«Шаноўныя сябры, у звязку з хакерскімі атакамі і адпаведнымі тэхнічнымі праблемамі наш сайт перыядычна не працуе. Чытайце навіны пакуль у нашых сетках», — адказаў 18 сакавіка на запыт спецыяліста па тэхнічнай бяспецы БАЖ кіраўнік «Радыё Рацыя» Яўген Вапа.

«Сайт пад кібератакай, тэхслужба працуе над вырашэннем праблемы», — паведамілі БАЖ на «Радыё Рацыя» 19 сакавіка.

Што здарылася і чаму гэта не проста ўзлом, а небяспека для вашага камп’ютара?

Тлумачыць спецыяліст па тэхнічнай бяспецы БАЖ:

«Сайт «Беларускага Радыё Рацыя» (racyja.com) скампраметаваны — у яго HTML-код убудаваны шкоднасныя скрыпты, якія падмяняюць сапраўдную праверку Cloudflare фальшывай.

Тэхнічна атака выглядае наступным чынам: пры загрузцы старонкі спецыяльны скрыпт спачатку выдаляе ўсе легітымныя банеры бяспекі, а потым накладвае паверх сайта паўнаэкранны iframe з падробленай «праверкай на чалавечнасць». Гэты iframe мае дазвол на запіс у буфер абмену (clipboard-write) і непрыкметна капіюе туды зашыфраваны PowerShell-скрыпт, які спампоўвае і запускае вірус з сервера атакуючых.

Шкодная праграма таргетуе выключна карыстальнікаў дэсктопаў на Windows, прапускаючы мабільныя прылады — лагічна, бо PowerShell-атака на тэлефонах не працуе».

Паводле кіберспецыяліста, найбольш верагодных сцэнарыяў узлому два:

«Альбо атакуючыя атрымалі доступ да сервера ці CMS сайта (напрыклад, праз скампраметаваны плагін WordPress, уразлівасць ці ўцечку ўліковых дадзеных), альбо быў скампраметаваны DNS-запіс дамена, і трафік перанакіроўваецца на сервер зламыснікаў. Па сваёй структуры — гэта тыповая кампанія тыпу ClickFix, якая выкарыстоўваецца для дастаўкі інфастылераў (Lumma, RedLine і падобных)».

«Падобныя кампаніі маштабна фіксуюцца з 2024 года і накіраваны на масавае заражэнне. Дадатковая прыкмета падробкі — мова інтэрфейсу. Сапраўдны Cloudflare аўтаматычна адаптуецца да моўных налад браўзера карыстальніка. Фальшывая «праверка» на racyja.com паказваецца выключна на рускай мове, нават не на беларускай — хаця сам сайт беларускамоўны. Гэта сведчыць пра тое, што атака мэтанакіравана разлічана на рускамоўную аўдыторыю постсавецкай прасторы, а не з’яўляецца часткай глабальнай масавай кампаніі», — падкрэслівае суразмоўца.

Ён заўважае: «Усе пяць узроўняў шыфравання, блокчэйн і сеткі падстаўных даменаў у рэшце рэшт зводзяцца да аднаго: карыстальнік павінен сам адкрыць тэрмінал і ўставіць туды шкоднасны код. Без гэтага ўсё гэта ніяк не працуе — адзіная ўразлівасць, якую эксплуатуе гэтая атака, — гэта давер чалавека», — тлумачыць спецыяліст.

Рэкамендацыі:

- адміністрацыі racyja.com тэрмінова правесці аўдыт сервера, змяніць усе ўліковыя дадзеныя, праверыць DNS-запісы і цэласнасць файлаў CMS.

- Карыстальнікам, якія наведвалі сайт, калі вы не выконвалі інструкцый з «праверкі» — вы ў бяспецы. Калі выканалі — неадкладна адключыце камп’ютар ад сеткі, праскануйце яго антывірусам, змяніце ўсе паролі з іншай прылады і праверце банкаўскія рахункі.

- Агульнае правіла: сапраўдны Cloudflare ніколі не просіць адкрываць тэрмінал або ўстаўляць код — толькі клікнуць птушку.

@bajmedia

@bajmedia